ntop ntopngユーザースクリプトSYN SCAN検知

ntop社のntopngユーザースクリプトを3個紹介してきました。

- ntop ntopngユーザースクリプト アクティブ時間差分アラート

- ntop ntopngユーザースクリプト ブラックリス国アラート

- ntop ntopngユーザースクリプト インターフェイススループット

本日は、サイバーセキュリティツールに変貌を遂げたntopngの一機能、SYN SCANを検知できるユーザースクリプトをご紹介します。

ユーザースクリプトって何?という方は、上記3つの記事を読んでください。

ここでは、設定と検証結果をお見せします。

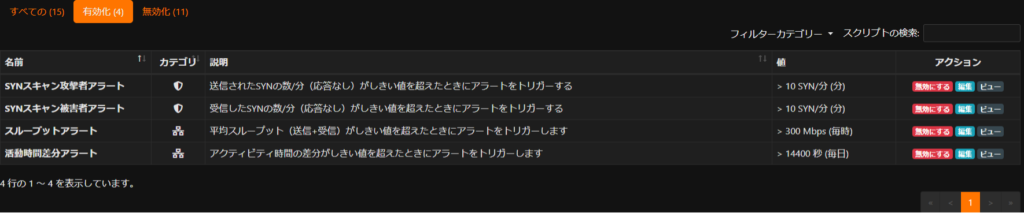

図1の上段2つのユーザースクリプトが今回検証する対象です。

SYNスキャン攻撃者アラート、SYNスキャン被害者アラート、この2つです。

設定は、1分間に10個のSYNを受信もしくは送信したホストがアラート対象となります。

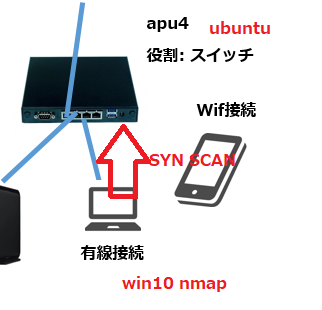

検証環境はあいかわらず我が家での実行となります。

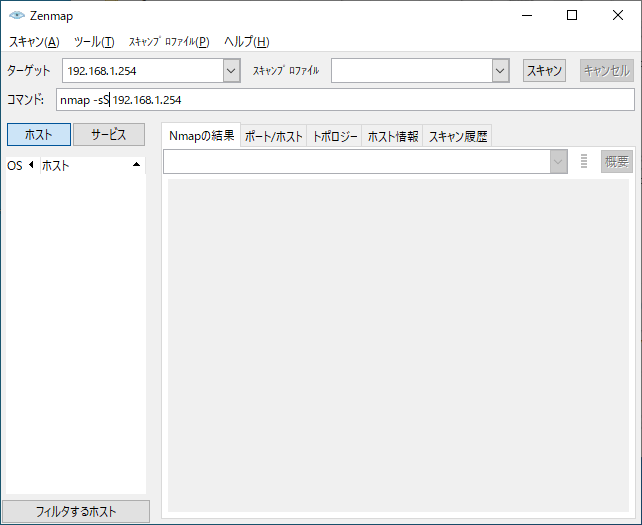

Windows10にインストールしたnmap(オプション -sS)を実行し、apu4に対してSYNスキャンを実行します。

スキャンボタンを押すと開始となります。

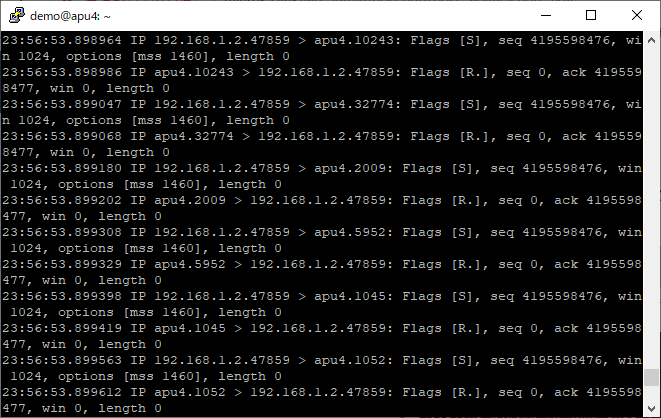

apu4側でtcpdumpを取ってみました。大量のSYNが確認できます。

アラートが出ているか、ntopngのアラートメニューを確認してみましょう。

図5の通り、1954,1952といった値で送受信側双方のアラートが発報されていることが確認できます。

ntopngは他にもインシデント検知に利用できるアラートがたくさんあるので、ご紹介していきたいと思います。

最新記事 by 伊集院 (全て見る)

- 【暗号化通信(TLS)を復元できる】WIRESHARK達人への道 第二十五歩 暗号化通信(TLS)を復号する方法 - 1月 1, 2023

- 【詳細版】NSM(ネットワークセキュリティモニタ)、Zeekとは? - 9月 1, 2022

- 【簡易版】OSSネットワークセキュリティモニタZeekとは? - 8月 26, 2022